Posts

828Following

HiddenFollowers

HiddenНесерьёзный Выдумщик

grumbНадо отдать должное стриминговым сервисам — в техническом плане сериалы стали на более высоком уровне. В сравнении с теми, что выпускались профессиональными студиями для массового телевидения лет 30-ть назад.

Изменился стиль актёрской игры и требования к режиссёрской работе. Не само собой, а по причине притока новых команд.

Большое кино деградировало в сторону спецэффектов под большой экран и красочного шоу ради кассовых сборов. Вот профессионалы из большого кино сбежали в нишу сериалов для стриминговых сервисов (video-on-demand, VOD) и кабельных сетей (OTT).

Стриминговые сервисы выступили альтернативной площадкой для уже готовых и сложившихся команд профессионалов. И в результате поднялась некая планка качества у этого явления — сериалов.

По сути же, в коммерческом плане, риска даже и не было. Предложили народу давно привычный тип развлечения, но только изрядно более качественный. И население быстренько перестало ассоциировать затяжные сериалы с мыльными операми на ТВ. Аналогично сменился ассортимент — расширился до весьма широкого спектра. Адаптировавшись под очень пёструю аудиторию стриминговых сервисов с весьма неоднородными вкусами.

Всё это и технически и коммерчески было невозможно во времена банального эфирного вещания. Когда средств доставки контента были ограничены технически. А потому по ТВ показывали то, что готово смотреть большинство. А значит это должно быть нечто максимально компромиссное, ради приемлемости для максимально широких слоёв.

В случае же стриминговых сервисов абсолютно безразлично, какой же именно поток данных вещать — передавать и транслировать потребителю. Потому что хранение и кеширование больших массивов информации стало крайне дешёвым. Каналы связи имеют большой запас пропускной способности, а «сетевая нейтральность» давно отменена

Да и вообще, контент может храниться распределённым по носителям внутри ТВ-приставок. Подгружаясь в локальные кеши не только во время просмотра, но и когда каналы связи с серверами более-менее свободны. Тем самым можно рассинхронизировать просмотр контента с передачей по сетям и снизить нагрузку на каналы связи в часы пик.

Ах, ну да, это ведь именно сервисы потокового вещания решили вопрос, что на ТВ 235 каналов, а смотреть нечего :)

Решили создав системы рекомендаций на базе всяких допотопных алгоритмов машинного обучения — кластерного и регрессионного анализа, порой обходя проклятие больших размерностей.

Несерьёзный Выдумщик

grumbЧеловек решил доработать игровую консоль #PS5 по части корпуса из-за проблем с охлаждением и защиты от мусора.

https://www.youtube.com/watch?v=yilU2dU2YgA

442,484 views Jan 20, 2025

Неплохая работа сканером, реверс-инжениринг элементов корпуса и базовое проектирование в #САПР.

И в целом годный канал про моддинг и сборку компов.

Несерьёзный Выдумщик

grumbCтандартный вариант использования #DDNS не требует устанавливать какого-либо клиента. Более чем достаточно на #linux’ах и системных тулзов:

Зарегистрироваться на DDNS сервисе, выбрав доменное имя и получив некий идентификатор (уникальный в пределах этого конкретного Dynamic DNS-сервиса).

На машине настраивается регулярное обращение по определённому URL, каким-нибудь

curl.В этом URL’е проставляется идентификатор пользователя на сервисе.

Веб-сервер на стороне DDNS-сервиса видит:

- с какого адреса идут запросы

- на какой URL идут запросы

- идентификатор содержащийся в URL’е

Этот идентификатор пользователя и сопоставляется с тем доменом, что выбран у пользователя. В результате становится ясно, какой IP’адрес проставлять отвечая на DNS-запросы про конкретный домен.

Как часто дёргать?Сервис DynDNS по этому URL’у со своим идентификатором можно дёргать и раз в 5-10 минут.

В крайнем случае, придётся эти 5-10 минут побыть без доступа к машине. Ожидая, пока же обнаружится смена ip’адреса. Однако, в большинстве случаев происходит эта смена глубокой ночью.

Что конкретно делать?Классическая инструкция про это всё для #linux выглядит вот так — https://www.duckdns.org/install.jsp

Создать файл «duck.sh» содержащий:

echo url="https://www.duckdns.org/update?domains=exampledomain&token=a7c4d0ad-114e-40ef-ba1d-d217904a50f2&ip=" | curl -k -o ~/duckdns/duck.log -K -

Где у каждого свои собственные:

domains=...token=...

И поставить выполняться этот файл каждый пять минут:

$: chmod 700 duck.sh

$: crontab -e

$: */5 * * * * ~/duckdns/duck.sh >/dev/null 2>&1

Кстати, по идеи, желательно в создаваемых shell-файлах, прописывать шебанги — начинать файл со строчки вида:

#!/usr/bin/env bash

Но работать, в целом, должно и без этого.

Несерьёзный Выдумщик

grumbАэраторы на кранах тоже промывать и прочищать приходится. Забиваются зарастая тёмно-бурым налётом, из-за чего давление в смесители возрастает, может хуже переключаться.

Хвала «Санокс» и зубной щётке старой. Что не отчистилось сразу, то отойдёт после лежания намазанным этим зелёным гелем.

Так с аэраторами, так и с керамическими картриджами однорычажных смесителей — одинаково. Несколько часов вылёживания и налёт размегчается — отходит легко снимается.

Аэраторов про запас аж несколько разных обнаружилось. И на поверку они реально таки разную струю воды дают — прямо хоть под настроение меняй :)

Несерьёзный Выдумщик

grumbРаз нейронки всё больше входят в нашу жизнь, то полезно запускать на десктопе с нормальной видеокартой. А доступ получать к нему уже ото всюду — с планшета или телефона. Находясь дома или за его пределами.

Не обязательно remote desktop использовать в классическом плане: X2Go, VNC, RDP, возможно подойдёт и сценарий с Remote Apps (недавно появившийся в мире Window-систем, но давным-давно существующий в Unix-мире).

Надо будет поглядеть, как #Wayland умеет в проброску GUI-приложений, когда софтина выполняется на десктопе, но все окна и контролы отрисовываются на планшете. Есть у кого опыт возни такой?

Раньше это делалось через #X11 средствами #Xorg и запуском софтины по #ssh — через обратный проброс tcp-порта — с десктопа до планшета, на котором должен быть запущен X-сервер (тот же #Xorg).

Например, охота иногда поиграть с нейронкой в какую-нибудь интеллектуальную игру или использовать её как систему поддержки принятия решений. Не открывать же удалённый рабочий стол ради этого? Достаточно запустить одно приложение, с одним каким-то окном.

Несерьёзный Выдумщик

grumbПро финансовые составляющие и быта в обыденной жизни.

Сломалась пара вещей — каждая ценником в 2300-2700 рублей. Взял пруток из нержавейки 8 мм диаметром. Отрезал ножовкой несколько кусочков и починил сломанное, считай не пришлось тратить 5000 рублей. Такой пруток прямо на Озоне можно купить, рублей за 210 или 300 рублей.

Или картридж для смесителя менее чем на 4000 рублей не найти, в продаже реально есть по ценнику ближе к 5000-5300 рублей. А смесителей с такими картриджами аж две штуки, к работе обоих есть вопросы. Почистил два картриджа, поставил обратно: считай 10000 рублей остались в кошельке.

Да, это потому что простужен и сижу дома, вместо прогулок на природе или всяких увеселительных развлечений.

А мне что в игрушки играть компьютерные?

Спасибо, наигрался, пойду лучше картриджи для принтера заправлю. Вроде печатает, но это всё любит заканчиваться неожиданно. Бегай потом, суетись с распечаткой, подписыванием и сканированием распечатанного. А так МФУ дома есть и надо, чтобы оно работало гарантировано, экономя рабочее время и силы.

Кстати, надо будет ещё на мышке одну кнопку сделать беззвучной, прошлый раз хватило времени только на левую кнопку, теперь хорошо слышно насколько правая сильно выделяется по звуку. Порой это раздражает несколько, так не покупать же другую мышку?

Несерьёзный Выдумщик

grumbВентиляторы на 80мм бывают и неразборные у фирменных корпусов (вендоровских). Если гудеть иногда начинает такой вентилятор и хочется поменять набивку на силиконовую с фторопластом.

Выглядит обычным, как и множество других, а крыльчатку с него снять не получается. Вроде и не хлипкий, и не хрупкий, но выдернуть шпиндель ротора с магнитным подвесом из статоре не удаётся даже изрядно серьёзными усилиями. Под наклейкой, конечно же, проверить и посмотреть догадался :)

В таких ситуациях наглядно осознаешь, что корпоративный мир живёт в своей вселенной. Где «пластиковый мир» победил не до конца и не полностью — и техника другая, и требуются иные подходы к обслуживанию этой самой техники.

Лучше сделать вентилятор работающий 10 лет без проблем в постоянных режимах разгона и остановки, нежели делать разбираемым и обслуживаемым.

Кстати, у компа лохматых годов выпуска вентилятор на корпус изначально резиновыми гвоздями закреплён. И в корпусе, возле отверстий крепления, есть пазы специальные, чтобы монтировать и снимать было удобнее.

Придётся в магазин сходить новый 80мм взять, на пару лет хватит, а потом или обслуживать или тупо заменить. А оригинальный этот, когда загудит окончательно, можно будет заменить и разломать, посмотреть как устроен.

Несерьёзный Выдумщик

grumbЧтобы понять людей из МВД или других ведомств общественной безопасности достаточно почитать комментарии хомяков на хабре-швабре про давно назревшую вещь:

Рейды проводят на всей территории столицы, но активнее всего — на севере города, говорит президент МАКС Александр Митюков. Сотрудники ГАИ в первую очередь обращают внимание на скорость передвижения курьера, которая не должна превышать 25 км/ч. Кроме того, в госавтоинспекции проверяют мощность мотора колеса электровелосипеда. Если она превышает границу, после которой транспортное средство считается мопедом, а у курьера нет прав категории М, то электровелосипед изымают и отправляют на экспертизу.

Однако, в комментариях такое блядство головного мозга царит, что сложно было бы придумать или вообразить без психотропных веществ.

Вот если раньше только в семье знали, что Петя дурачок, то теперь он по интернетам на весь мир гавкает. И не один, а сбившись в стайку с такими же альтернативно одаренными.

Очень наглядно даёт прочувствовать какая профдеформация случается, если в основном лишь с такими долбанько и приходится сталкиваться по работе. Изо дня в день, из года в год и 90% случаев.

#ГИБДД #ГАИ #электротранспорт #мото #доставка #ПДД #транспорт @russian_mastodon @ru @Russia

Несерьёзный Выдумщик

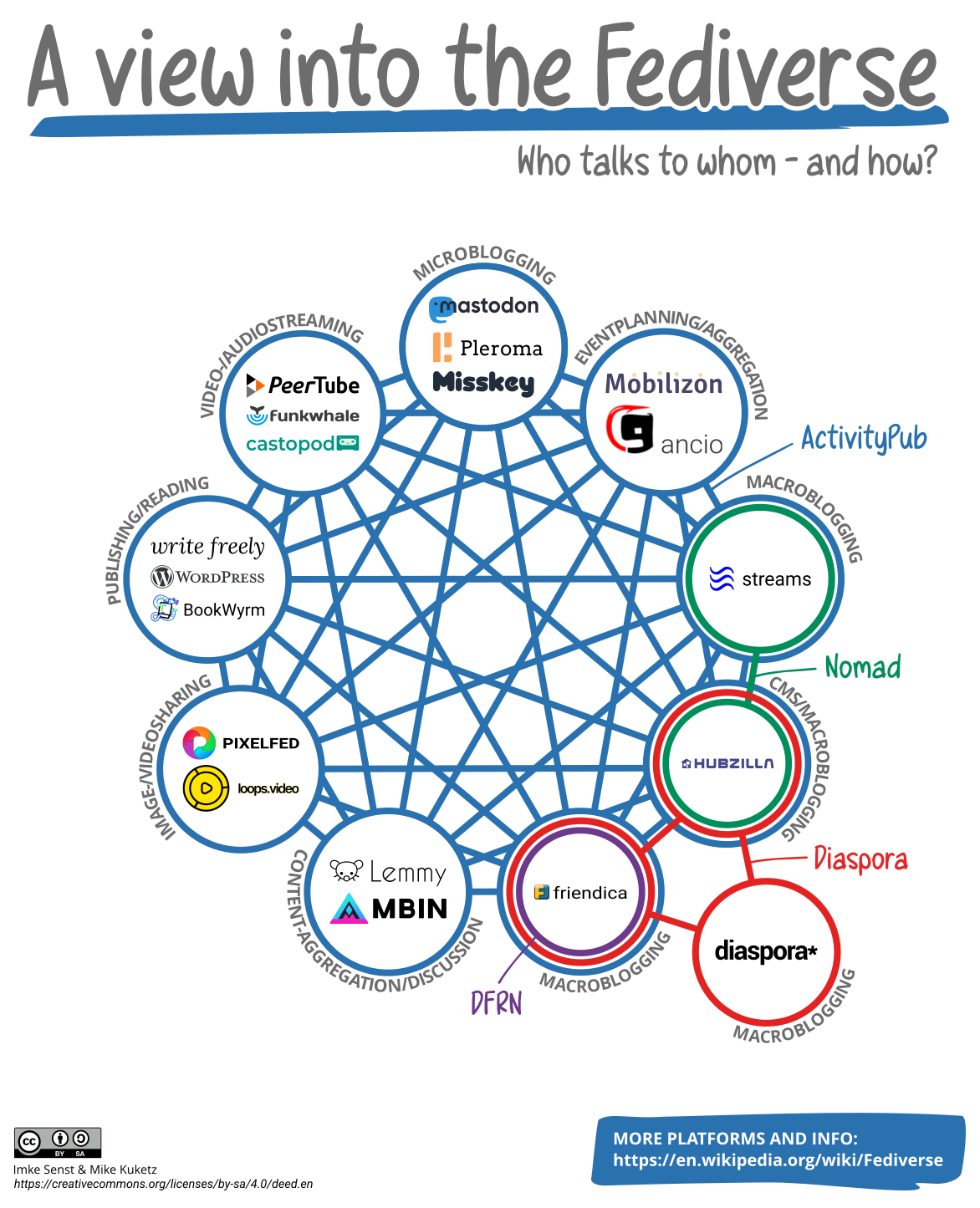

grumbО протоколах в #Fediverse неплохо изложено — «Zot, Nomad, and Nomadic Identity in the Fediverse» и картинка весьма наглядная:

Похоже что Nomadic Identity появится и поверх #ActivityPub:

This includes working on several related FEPs about identity proofs and conversation containers.

Равно как и conversation containers.

Получается, что давно обкатано в #Zot — то идёт в #ActivityPub через #FEPs, а что хочется нового добавить в #Zot — обкатывается в #Nomad.

FEPs — это Fediverse Enhancement Proposals.

UPD:

11 months ago, Mike Macgirvin отписался

Off to the races…

I’ve officially started on #NomadicIdentity for ActivityPub. I don’t expect it to be nearly as challenging as the work on conversation containers because - well we already have a complete and very mature implementation of nomadic identity. This is literally just translating it to a different wire format.

Well, OK, we also have all these Twitter clones to deal with, that will suddenly be forced to implement real online safety, because they’ll quickly learn why we’ve been rolling on the floor laughing at their primitive whack-a-mole blocking technology.

Несерьёзный Выдумщик

grumbКак избавиться от чувства гадливости, когда взираешь на подобное ?

Корпорации вкачали в #Linux пару миллиардов за десять лет и фонд Linux Foundation уже тупо с жиру бесится.

А всё что осталось от #unix существует на подобном спонсорстве людей в качестве основных contributer’ов.

Не пора ли послать нахер этот #linux с раздутым ядром упиханным кучей проприетарных blob’ов?

И всем этим безумием по их удалению скриптом из исходников — как единственным способом получить свободное ядро?!

Как вообще дожили до того, что это стало единственным способом? А свободной редакции ядра linux больше не существует.

Ага, а люди занимающиеся #BSD собирают деньги на свою деятельность через сервис принадлежащий Microsoft ;)

Несерьёзный Выдумщик

grumbShow content

У тех же VLIW-процессоров типа «Эльбрус» нет загружаемого микрокода, а потому и неожиданностей гораздо меньше (для эксплуатирующих организаций).

Вот множество примеров того, что именно прячется в некорректной работе с микрокодом. Это только самые громкие и за последние пару лет.

Исследователи безопасности из компании Google опубликовали информацию об уязвимости (CVE-2024-56161) в процессорах AMD, затрагивающей загрузчик микрокода и позволяющей обойти механизм проверки цифровой подписи при обновлении микрокода. Загрузка модифицированного микрокода позволяет скомпрометировать механизм AMD #SEV (Secure Encrypted Virtualization), применяемый в системах виртуализации для защиты виртуальных машин от вмешательства со стороны гипервизора или администратора хост-системы.

Уязвимость вызвана использованием небезопасной хэш-функции в коде, выполняющем проверку цифровой подписи после загрузки микрокода в CPU. Для совершения атаки необходимо наличие прав администратора в локальной системе (возможности выполнить код на уровне нулевого кольца защиты #ring0, находясь не в виртуальной машине).

В ходе атаки можно вклиниться в работу гостевых систем, защищённых при помощи расширений AMD SEV (Secure Encrypted Virtualization) и SEV-SNP (Secure Nested Paging), предоставляющих гарантии целостности памяти виртуальных машин, изолирующих процессорные регистры и обеспечивающих безопасную работу со вложенными таблицами страниц памяти. Механизм AMD SEV создавался для того, чтобы персонал датацентров и облачных провайдеров не мог изменить или проанализировать содержимое памяти защищённых гостевых систем, а также исказить вычисления.

Исследователями подготовлен прототип эксплоита, позволяющий загрузить в CPU произвольный микрокод, не заверенный цифровой подписью. Для демонстрации опасности уязвимости предложено обновление микрокода, меняющее логику работы инструкции #RDRAND, применяемой в качестве одного из источников энтропии в генераторах псевдослучайных чисел, используемых в процессе формирования ключей, при выполнении криптографических операций и для генерации случайных идентификаторов.

Изменение приводит к возвращению инструкцией RDRAND только числа 4, вместо случайной последовательности. Для предотвращения совершения реальных атак на системы конфиденциальных вычислений изменённый микрокод обнуляет флаг CF (carry flag), т.е. помечает выдаваемое значение ошибочным. Дополнительные детали и инструменты для генерации изменённого микрокода планируют опубликовать 5 марта, чтобы дать пользователям время на установку исправления на своих системах. Успешный пример атаки продемонстрирован для серверов с процессорами AMD #EPYC 7B13 #Milan и AMD Ryzen 9 7940HS #Phoenix.

В отчёте компании AMD указано, что уязвимость проявляется в процессорах AMD на базе 1-4 поколений микроархитектуры Zen. Обновление микрокода с устранением уязвимости было выпущено 13 декабря 2024 года для процессоров серий AMD EPYC 7001, 7002 и 7003 (#Naples, #Rome, #Milan и #Milan-X), а 16 декабря для процессоров серии AMD EPYC 9004 (#Genoa, #Genoa-X и #Bergamo/#Siena). Для устранения уязвимости на системах, в которых используется аттестация #SEV-SNP, дополнительно требуется обновление прошивки AMD SEV (поставляется вместе с обновлениями BIOS от производителей оборудования).

Дополнительно сообщается об ещё одной уязвимости в процессорах AMD, допускающей проведение атаки по сторонним каналам для извлечения информации о вычислениях в гостевых системах, защищённых с использованием механизма AMD SEV. Проблема затрагивает 1-4 поколения процессов AMD EPYC и связана с возможностью извлечения из процессорного кэша данных, оседающих в процессе работы защищённых гостевых систем. Для анализа содержимого кэша может использоваться метод Prime+Probe, подразумевающий заполнение кэша эталонным набором значений и определение изменений через измерение времени доступа к ним при повторном заполнении.

В #Linux обнаружен механизм обхода защиты от уязвимости #Spectre на процессорах #Intel и #AMD

Новой уязвимости подвержены потребительские процессоры Intel Core 12, 13 и 14 поколений, серверные #Xeon 5 и 6 поколений, а также чипы AMD #Zen 1, Zen 1+ и Zen 2

Обнаруженная исследователями Швейцарской высшей технической школы Цюриха (ETH Zurich) схема атаки позволяют обойти защитный механизм #IBPB (Indirect Branch Predictor Barrier), не позволяющий злоупотреблять спекулятивным выполнением

Швейцарские учёные подтвердили возможность перехватывать результаты спекулятивного выполнения даже после срабатывания механизма IBPB, то есть с обходом существующих средств защиты и с утечкой конфиденциальной информации — в частности, это может быть извлечённый из процесса suid хэш пароля root

В случае процессоров Intel механизм IBPB не в полной мере устраняет результат выполнения недействительной функции после смены контекста

У процессоров AMD метод IBPB-on-entry в ядре #Linux срабатывает неправильно, из-за чего результаты работы устаревших функций не удаляются после #IBPB

О своём открытии исследователи сообщили #Intel и #AMD в июне 2024 года

В Intel ответили, что к тому моменту проблема уже была обнаружена силами самой компании — соответствующей уязвимости присвоили номер #CVE-2023-38575

Ещё в марте Intel выпустила обновление микрокода, но, как установили исследователи, это не помогло исправить ошибку во всех операционных системах, включая Ubuntu

В AMD также подтвердили факт наличия уязвимости и заявили, что она уже была задокументирована и зарегистрирована под номером CVE-2022-23824

При этом производитель включил в список уязвимых архитектуру Zen 3, которую швейцарские учёные в своей работе не отметили

В AMD ошибку охарактеризовали как программную, а не аппаратную; учитывая, что производитель знает о ней давно, и она затрагивает только старые микроархитектуры, в компании приняли решение не выпускать закрывающее уязвимость обновление микрокода

Таким образом, оба производителя знали о механизме обхода уязвимости, но в документации они отметили его как потенциальный

Швейцарские учёные, однако, продемонстрировали, что атака срабатывает на Linux 6.5 с защитой IBPB-on-entry, которая считается наиболее эффективной против эксплойтов типа #Spectre

И поскольку AMD отказалась закрывать её, исследователи связались с разработчиками ядра Linux с намерением самостоятельно разработать патч для «красных» процессоров

Процессоры компании AMD на архитектурах Zen 2 и Zen 3 оказались уязвимы к атаке #faulTPM, позволяющей взломать их через модуль #TPM, пишут порталы Tom’s Hardware и TechSpot. Ирония здесь в том, что #TPM сам по себе отвечает за безопасность – это доверенный платформенный модуль.

Уязвимость процессоров AMD на перечисленных архитектурах нельзя устранить – можно лишь отказаться от их переключиться на решения Intel – ее #CPU в неспособности противостоять атаке #faulTPM пока не уличили.

Проблему в чипах AMD выявили специалисты по кибербезопасности из Берлинского технического университета. В их отчете говорится о результатах тестирования процессоров #Ryzen на Zen 2 и Zen 3 – очень востребованных в России и мире. Первое поколение Ryzen с первой же версией архитектуры Zen в документе не упоминается – видимо, эти CPU в тестах не участвовали, так как к маю 2023 г. они давно морально устарели. С момента их выхода прошло шесть лет.

Вломиться в чип AMD они смогли через встроенный в него сопроцессор безопасности #PSP. Эксперты выудили из него данные, позволяющие расшифровать информацию в модуле ТРМ, а это – прямой путь ко всей информации на компьютере и полным над ним контролем даже при наличии в нем аппаратного модуля безопасности. По сути, из-за уязвимости процессоров AMD к атаке faulTPM хакеры могут скомпрометировать любую программу или шифрование, включая базовое шифрование в Windows – #BitLocker.

Линус #Торвальдс заявил, что в сбоящих операционных системах виноваты разработчики «железа», в особенности Intel

Он считает, что из-за кишащих уязвимостями процессоров Intel разработчикам Linux приходится вносить слишком много правок в ядро, и что именно из-за процессоров в современных ОС так много «дыр»

Первопричиной всего этого стал негатив Торвальдса в сторону технологии линейной адресной маскировки (Linear Address Masking, #LAM) в процессорах Arrow Lake и Lunar Lake

За счет нее в CPU могут использоваться нетранслированные биты адреса для хранения метаданных

Нововведение впервые появилось в процессорах Intel Core 12 поколения, вышедших в конце 2021 г. – оно нужно для повышения безопасности памяти, но при этом, как оказалось, оно мешает быстрой и стабильной работе ядра Linux

Информация о гневе Торвальдса дошла до Intel, и ее инженер Кирилл Шутемов (Kirill Shitemov) прокомментировал высказывание создателя Linux

Он сообщил, что технология #LAM действительно имеет свои недочеты, и что они будут устранены с релизом новой технологии – #LASS или Linear Space Separation Support

Это новая функция безопасности для защиты адресного пространства

К слову, у AMD есть похожая на LAM технология – Upper Address Ignore #UAI

Она появилась с переходом AMD на процессорную архитектуру Zen 4 и впервые была внедрена в чипы #Ryzen 7000

Несерьёзный Выдумщик

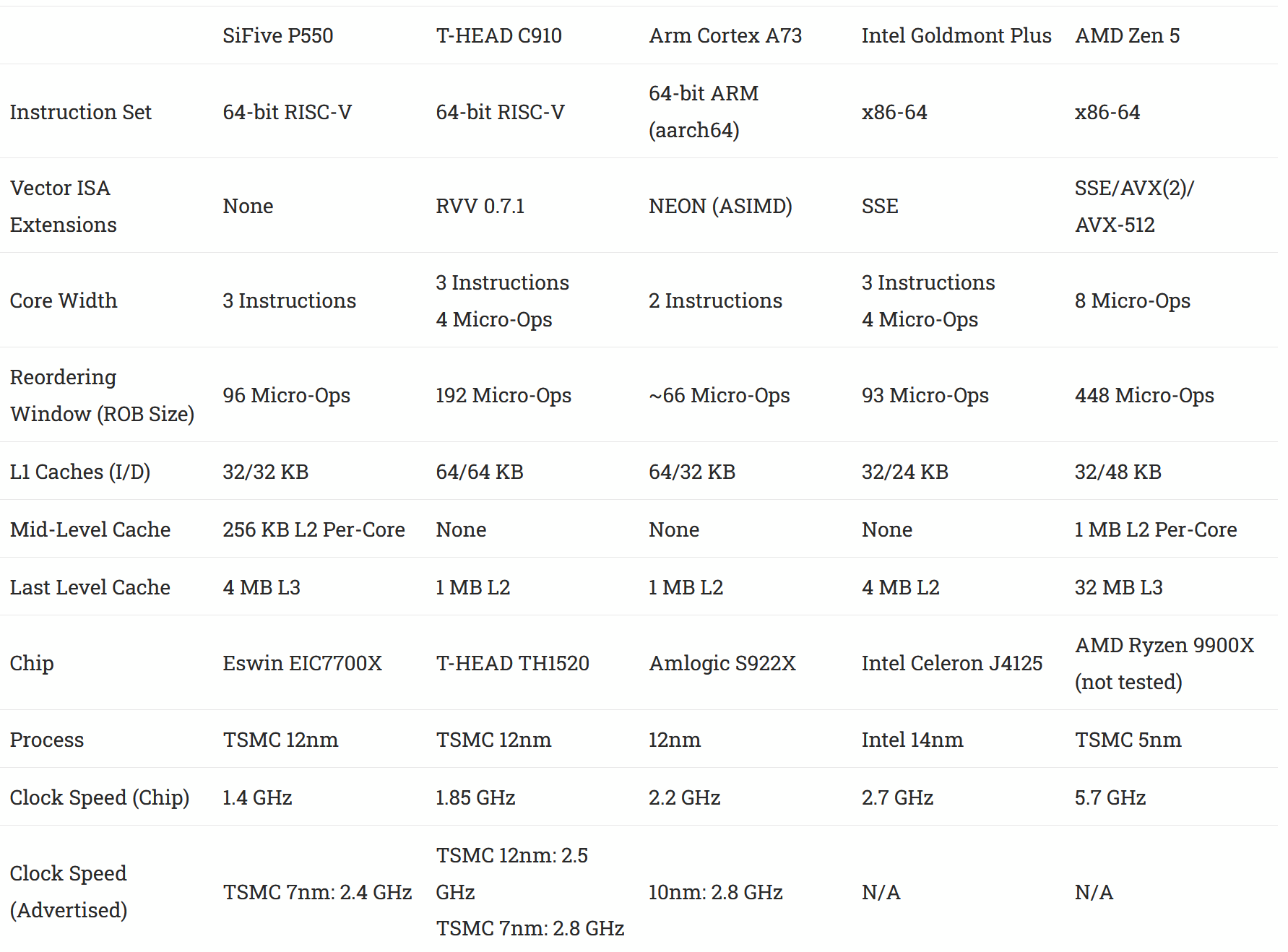

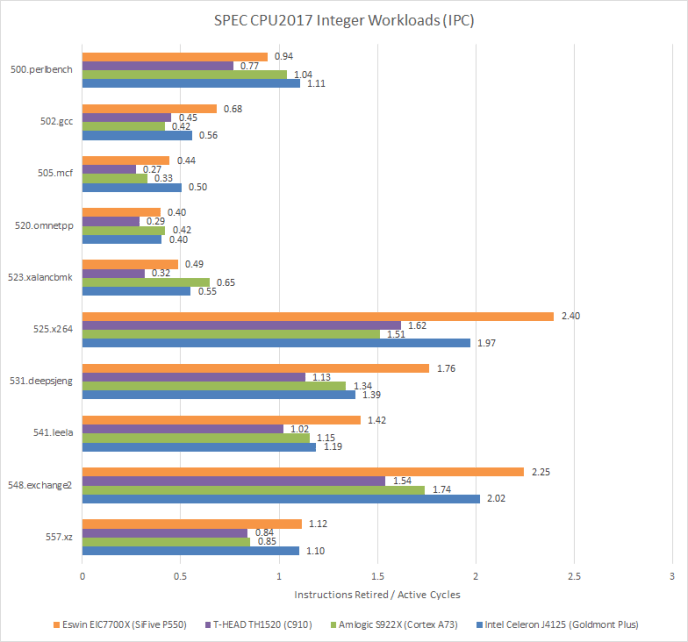

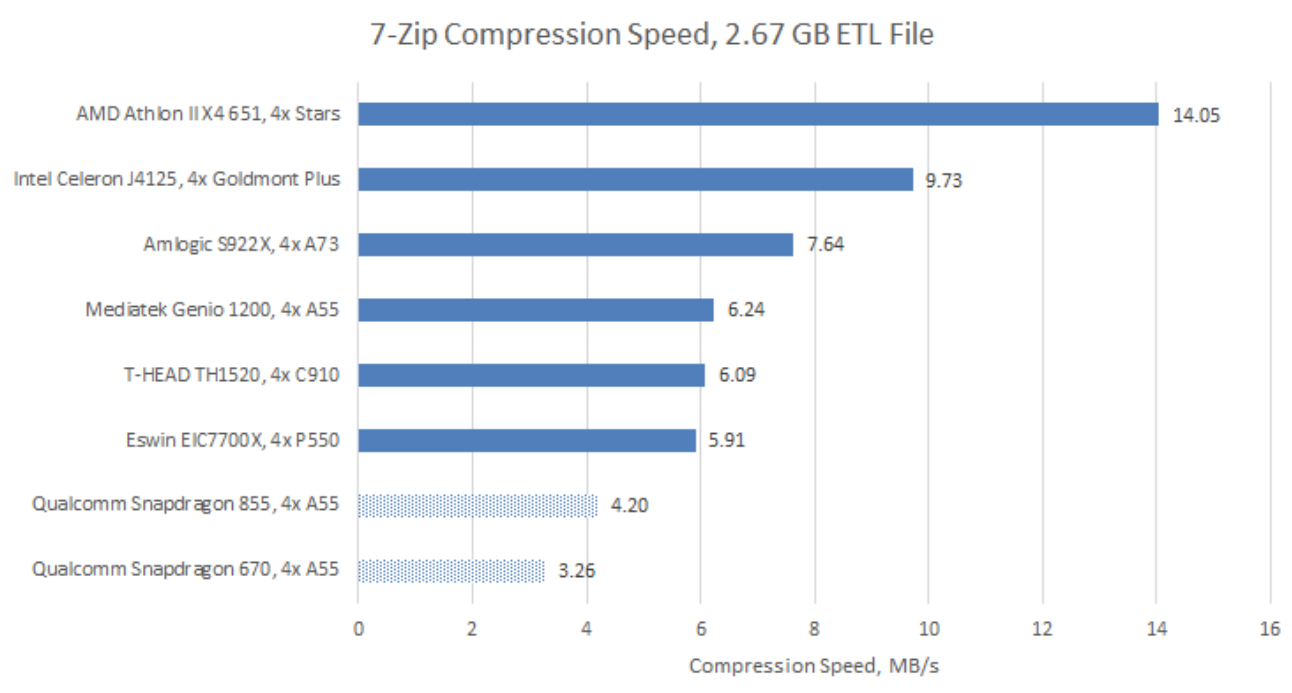

grumbМожет хватит кормить ARM и пора нести свои кровные за RISC-V решения? Понятно, что это никакая не архитектура, а набор команд (ISA) и реально процессор может быть хоть #ARM, хоть #MIPS.

Вот заместо #ARMboard’ов всяких Orange Pi Plus начать использовать RISC-V одноплатники? Есть же на них всякие mainboard для ноутбуков #Framework?

Компания MIPS объявив о переходе на RISC-V ни в коем разе не отказывалась от #MIPS-процессоров, а просто стала делать c другим набором команд.

Есть смысл затариваться чем-то на базе того же #StarFive #JH7110? На котором делают уже материнские платы для кастомизируемых ноутбуков #Framework.

Судя по тестам есть уже процессоры с ISA RISC-V со вполне зрелой производительностью.

Несерьёзный Выдумщик

grumbК вопросу философии в жизни и восприятия таковой — жизненной позиции.

Перестала в #Kate ver.24.12.1 работать проверка орфографии именно для русскоязычного текста.

Ну open source как есть, что с него взять? Или мирись с тем, что дают или засучивай рукава и давай исправляй сам.

- Идём в Settings→Configure Language…

- Меняем English на Russian (это язык интерфейса Kate)

- После перезапуска Kate заработала проверка орфографии для русскоязычного текста.

Кто-то ищет повод расстроиться и ныть, что у него ничего не работает. А другие способ заставить работать то, что имеется и доступно в наличии.

Аналогичная двоякость и с оценкой умственных способностей.

Ребёнок проходит интервью в престижную частную школу:

— Сколько вы знаете времён года?

— Шесть

— Молодой человек, соберитесь, пожалуйства. Сколько вы знаете времён года?

— Э… Ше-е-есть.

Интервью не пройдено, на улице мать его спрашивает:

— А теперь объясни, что это было?

— Ну я не знаю никаких других «Времена года», кроме как Вивальди, Чайковский, Гайдн, Глазунов, Пьяццолл, Лусье.

— Ой-вей, Лёва-лёва, а как же Десятников?!

Весело и жизненно? А должно возникать пара вопросов:

- Как сюда попал Жак Лусье — если это не композитор, а пианист-импровизатор?

- Да и Десятников не особо вписывается, т.к. сделал обработку Пьяццолла «Времена года» в Буэнос-Айресе.

Несерьёзный Выдумщик

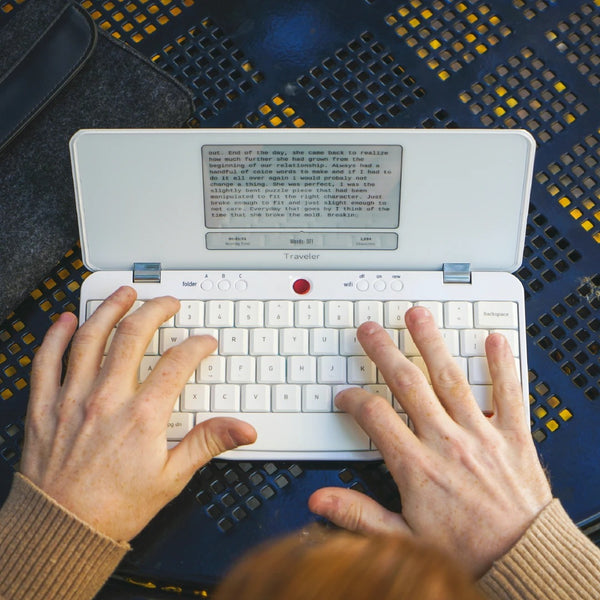

grumbУ всех свои проблемы, хорошо заметно по линейке устройств #Freewrite Traveler — одна только работа с текстом и ничего более. Например, такого рода как это устройство:

В тоже время, вполне ожидаемо, что рано или поздно сделали бы на #eInk такое устройство. Такое просится для работы в терминале через какой-нибудь #mosh / #ssh до серверов.

Кстати, если сделают вариацию #Freewrite с большим по диагонали #eInk дисплеем и можно будет вручать ещё и любителям минимализма #vim & #neoVim … или тому же Столлману просиживающему в #emacs & #mutt — различных #TUI приложениях.

#mosh потому, что решает вопросы лагающего #ssh в сетях операторов мобильной связи, #tcp плохо переносит задержки и потери пакетов в UMTS, LTE сетях, а #ssh как раз поверх tcp работает. Из-за чего сперва придумали https://mosh.org , а после уже #QUIC, ставший транспортным протоколом для #HTTP/3.

4X_Pro

4X_ProСсылка на трансляцию вида на Землю с #МКС в реальном времени (за исключением периодов, когда станция входит в зону, где нет приёма сигнала): https://youtu.be/fO9e9jnhYK8 #интересное #космос

Habr 25+

habr25@zhub.link[Перевод] Все знают, где ты находишься

Недавно я прочитал о масштабной утечке геолокационных данных из Gravy Analytics , благодаря которой стало известно, что более двух тысяч приложений из AppStore и Google Play тайно собирали геолокационные данные пользователей без их согласия. И часто об этом не знали даже разработчики. Я изучил список ( ссылка ) и обнаружил как минимум три приложения, установленные на моём iPhone. Проверьте сами! У меня возникла идея: попробовать отследить себя снаружи, то есть купить свои геолокационные данные, утёкшие через какое-нибудь приложение.

#unity_ads #мобильные_приложения #мобильная_реклама #слежка_за_пользователями #таргетированная_реклама #брокеры_данных #ruvds_статьи

Несерьёзный Выдумщик

grumbShow content

Молва несёт, что в российском ИБ теперь будет меньше позёрства и раскидывания понтов:

С начала 2025 года в компании Positive Technologies, одном из лидеров кибербезопасности в России, проходят массовые увольнения. По словам сотрудников, первая волна уже затронула 150 — 300 человек, а всего должны уволить около 500 сотрудников. Согласно информации с официального сайта компании, в ней работало не менее 3 200 человек. Руководство объясняет увольнения неудачным финансовым годом и невыполнением плановых показателей.

Увольнения затрагивают все отделы и касаются, в первую очередь, сотрудников с грейдом ниже Senior и тех, чьи проекты закрываются или объединяются.

Общих митингов не проводилось, а руководство старается скрыть ситуацию. Встречи с сотрудниками организуют индивидуально, в формате 2:1 (HR и руководитель) — под предлогом обсуждения планов на 2025 год.

Условия увольнения различаются. По нашим данным, некоторым сотрудникам предлагают расторгнуть договор по соглашению сторон с выплатой выходного пособия в размере 2–3 зарплат. Кому-то удаётся договориться на более выгодные условия. В то же время были случаи, когда руководство вынуждало сотрудников увольняться по собственному желанию без компенсаций. Тех, кто пришёл в компанию после стажировки PT Start, оставляют без выплат. Их трудовые договоры срочные и после истечения их просто не продлевают.

В этой компании была очень дурная организация работы над проектами. И процветало самонакручивание мифа на тему, что они мощные и серьёзные игроки ИБ рынка. Как бы достигшие непотопляемости в силу своей успешности, которая мол плоть от плоти их и никуда от них не денется.

В реальности же в Positive Technologies всё было очень печально с технической культурой, проектного управления и менеджмента. Помноженное на изначальное отношение к отношение персоналу как скоту на галере и батарейкам-ячейкам сменным.

Много лет офисы представляли собой душные open space’ы с рядами столов в помещениях типа «спортзал». А когда решали переехать в новый офис, то делали опять же open space, но чуть более облагороженный — с цветочками и без рядов как на галерах.

Если говорить за культуру проектного управления в плане создания и написания софта, то всё настолько плохо, что хоть подкаст записывай на полчаса.

Как говорит один знакомец — сектантами были, сектантами и остались, до боли в скулах убеждённые в своей исключительности. За несколько лет распухли до безобразия и теперь вынуждены спускать воздух.

Общался с Positive Technologies не раз и с их сотрудниками пересекался — всё к этому шло последние несколько лет, чутьё не подвело, прогноз и впечатления оказались верными. Не берите прямо сейчас людей от туда, они вряд ли смогут нормально работать ближайшие месяцы. Дайте им остыть и отстояться, пусть потыкаются и помыкаются на рынке труда, сообразят чего им хочется и что можется. Только после этого придут в чувство, вернутся в реальность.

#ТрудовыеБудни #ИБ #работодатели #компании @Russia @ru @russian_mastodon

Несерьёзный Выдумщик

grumbДовелось убедиться, что #Lutris очень неплох на #linux:

- сам решает вопросы с DXVK и подмены файлов внутри «wine prefix» (это управление работой DirectX);

- сам тянет с инета wine-ge (форк proton) и разворачивает в /home у пользователя;

- позволяет выбирать между несколькими wine — системным, wine-ge или любой другой нестандартный;

- делает sandboxing чтобы не приходилось файлы сохранений и конфигураций выискивать по «wine prefix»;

- куча различных настроек по запуску игры и нюансов окружения (главное не лениться на них посмотреть).

Но хрена лысого получится этим всем пользоваться сходу из коробки. Всё равно придётся разбираться что из всех этих ручек крутить и в какое положение ставить.

Пиратский #LinuxGaming однозначно в заднице — обычный пользователь со всем этим не разберётся. Если пираты не освоят делать portable-сборки игр со скриптами запуска (bash-файлы). Такими, чтобы они запускали игру так же, как это позволяет #Lutris.

Подобное уже встречалось на торрентах, когда изначально игру под Windows распространяют виде архива в уже установленном виде с «wine prefix».

Однако со временем скрипты запуска устаревают, да и не всегда они используют то, что может Lutris. В общем и целом, любителям #LinuxGaming с пиратскими копиями нужно какое-то место для обмена опытом. Куда можно было бы выкладывать рецепты под каждую игру. Привязанные к версии, набору патчей и DLC.

Иначе идея пиратства на #Linux окажется менее жизнеспособной, чем маркетплейсы, вроде Steam. И тогда «машины» любителей поиграть превращаются в нечто порабощённое и захваченное проприетарщиной. С кучей анти-читов и всякими модулями ядра, для якобы более производительной и плавной работы игр.

Несерьёзный Выдумщик

grumbПохоже скоро узнаем, какого рода люди с какого теста вылеплены в этом вашем #LinuxFoundation

Исходя из реальных действий этого фонда, а не заявлений такого плана https://www.linuxfoundation.org/blog/navigating-global-regulations-and-open-source-us-ofac-sanctions

Предадут ли все принципы с нормами #FOSS во имя и ради золотого тельца.

Или нам доведётся наблюдать очередную ситуацию с борьбой за право на свободу слова. Когда #США запретили экспорт исходников #PGP, в ответ на что была издана книга с исходниками, а потом сканировалась постранично под теле- и фото-камеры различных СМИ.

#GPL по определению является общественным достоянием, которое не реально отобрать или присвоить. Однако, наблюдается попытка влиять на процессы работы над вещами, являющимися общественным достоянием.

Видимо из соображений, что сообщество open source почти всё прониклось идеей хорошей жизни за счёт регулярной филяции и глотания детородных органов корпоративных спонсоров (платиновых партнёров).

Понятно, что есть и другая часть open source в лице #BSD -систем, которые всегда полагали суету с GPL вариантом помрачения рассудка. Близится завершение целой эпохи, наглядно показывающей, как долго и успешно можно всех дурачить эксплуатируя идеи #FOSS

Bash.org.ru (типа)

bash_org@mastodon.mlSorin рассказал :

В меня как-то такой орел вцепился на улице, "мы дарим вам замечательный шведский светодиодный фонарь"... Я изрядно развлекся. Фонарь взял, сказал спасибо, я принимаю подарок, сунул его в сумку и пошел. Он несется рядом, "но подождите, подарок в том, что он продается в три раза дешевле, чем в магазинах, я не успел рассказать вам все условия, предлагаемые нашей фирмой..." А я спокойно и радостно ему объясняю: "Договор дарения - реальная сделка, заключенная в момент ее исполнения. Вне зависимости от суммы, этот договор может быть заключен в устной форме, поскольку исполняется в момент заключения. Ваша фирма в Вашем лице сделал мне оферту, я ее акцептовал и принял подарок. Право собственности на передаваемую по договору вещь, если о ином не договаривались, или иное не предусмотрено законом, переходит в момент фактической передачи вещи.